COMPUTAÇÃO NA ESCOLA

CRIPTOGRAFIA

Se antes era cool fazer compras pela Internet, agora é ainda mais. Por causa da pandemia de covid-19, recentemente atravessámos mesmo períodos em que a única forma de adquirir um novo par de cuecas da nossa marca favorita era a via online. Podes agradecer à criptografia.

ENSICO (Texto)

É inegável que vivemos num mundo cada vez mais digital. Só para teres noção, apenas 4% de todo o dinheiro que existe é físico, o resto existe apenas em formato eletrónico! Sim, são más notícias para quem gosta do cheiro a notas acabadas de sair do multibanco, mas são boas notícias para quem nunca se lembra em que sítio pousou a carteira. E para os hackers também...

Apenas 4% de todo o dinheiro que existe é físico.

Os restantes 96% existem em formato eletrónico!

De nada adianta viveres numa casa repleta de câmaras de segurança, cães de guarda raivosos e uma porta de entrada com trinta e sete cadeados, se deixares sempre a janela do quarto aberta antes de saíres. Da mesma maneira, mesmo que o teu computador estivesse equipado com o melhor antivírus à face da Terra, se não existisse a criptografia, seria mais seguro guardares o teu dinheiro debaixo do colchão, em vez de confiares em métodos digitais para o fazer.

Mas o que é isso de criptografia?, perguntas tu. Muito simples: é o

estudo das

técnicas utilizadas para uma comunicação segura, mesmo na presença de

entidades maliciosas. É a criptografia que possibilita a existência de transações

online seguras e impede que um bisbilhoteiro tenha acesso às mensagens que

envias por WhatsApp.

Trata-se, contudo, de uma área bastante antiga, tendo desempenhado um papel fundamental em contextos militares,

por exemplo.

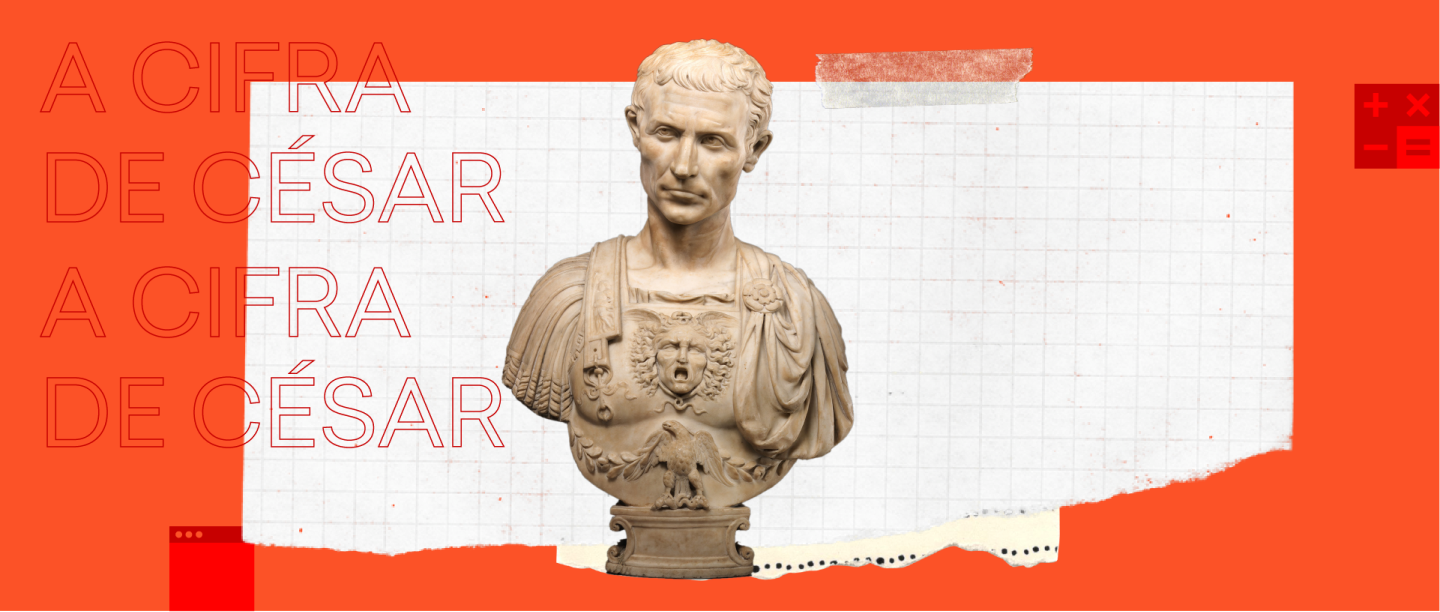

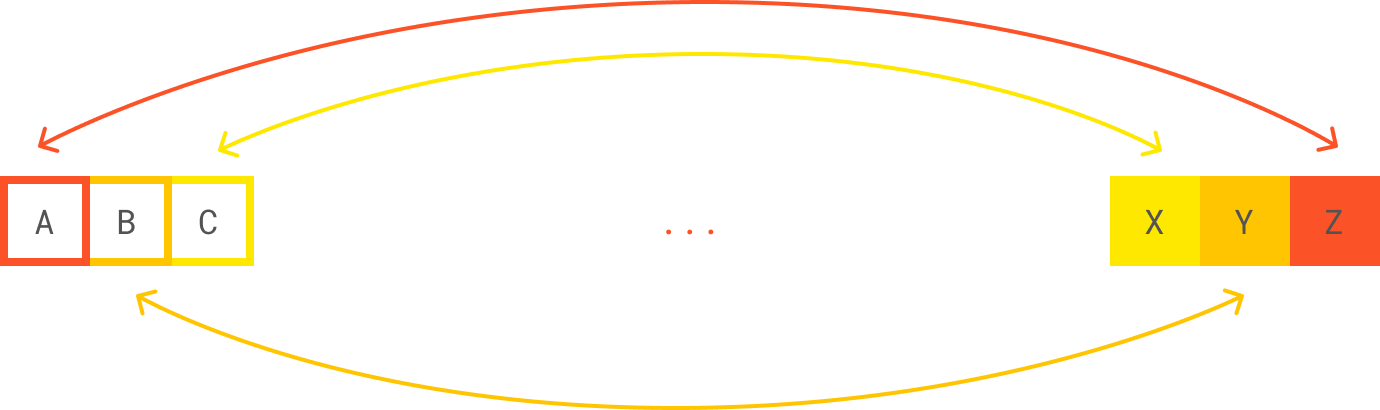

A Cifra de César

Uma das técnicas criptográficas mais antigas e mais

conhecidas é a Cifra de César, desenvolvida no tempo do imperador romano Júlio César para evitar que as informações que

enviava aos seus generais fossem descobertas pelos inimigos.

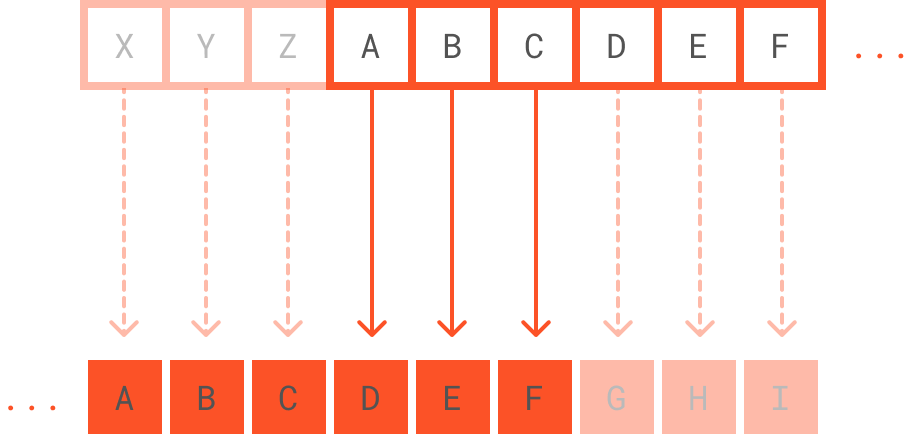

A Cifra de César consiste em substituir cada letra do alfabeto pela letra que se encontra 3 posições à frente.

Desta forma, o ‘A’ passa a ser o ‘D’, o ‘B’ passa a ser o ‘E’, o ‘C’ passa a ser o ‘F’, e por aí em diante, tal

como a imagem abaixo ilustra:

Trata-se de uma cifra de substituição, uma vez que se limita a

substituir cada letra do alfabeto por uma outra letra, segundo uma regra pré-determinada.

Uma outra cifra deste tipo consiste em trocar o ‘A’ com o ‘Z’, o ‘B’ com o ‘Y’, o ‘C’ com o ‘X’, etc.

Segredos e Bit Flips

Voltemos ao futuro. Já alguma vez pensaste naquilo que acontece quando

envias uma mensagem escrita usando o telemóvel?

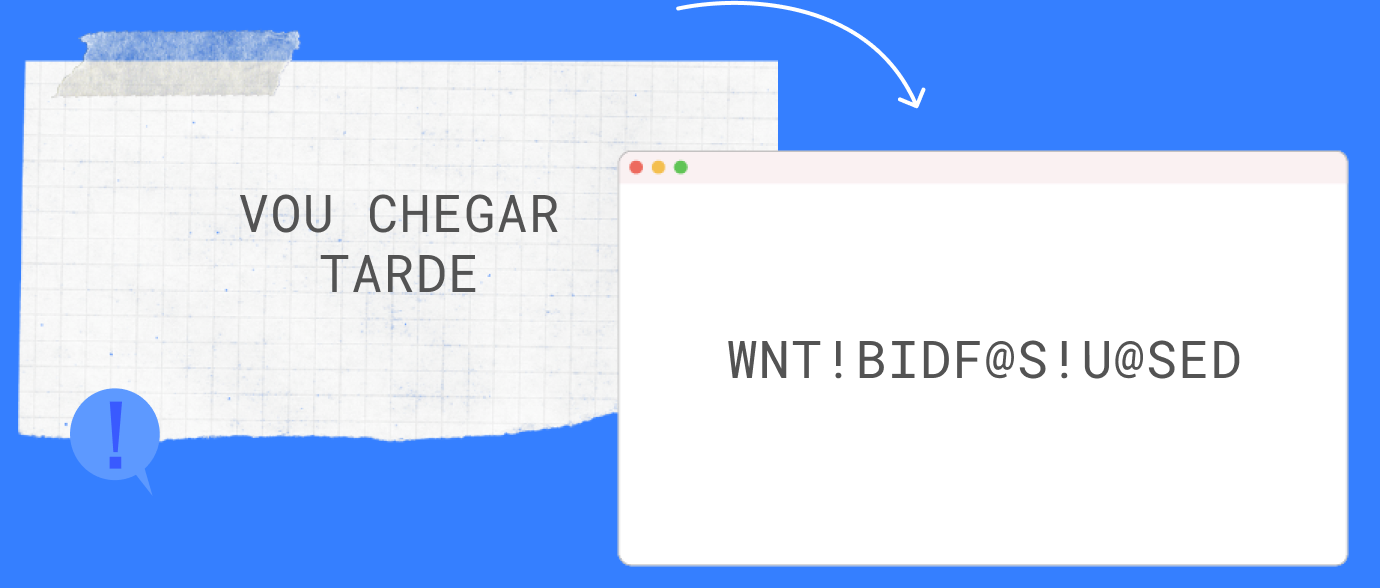

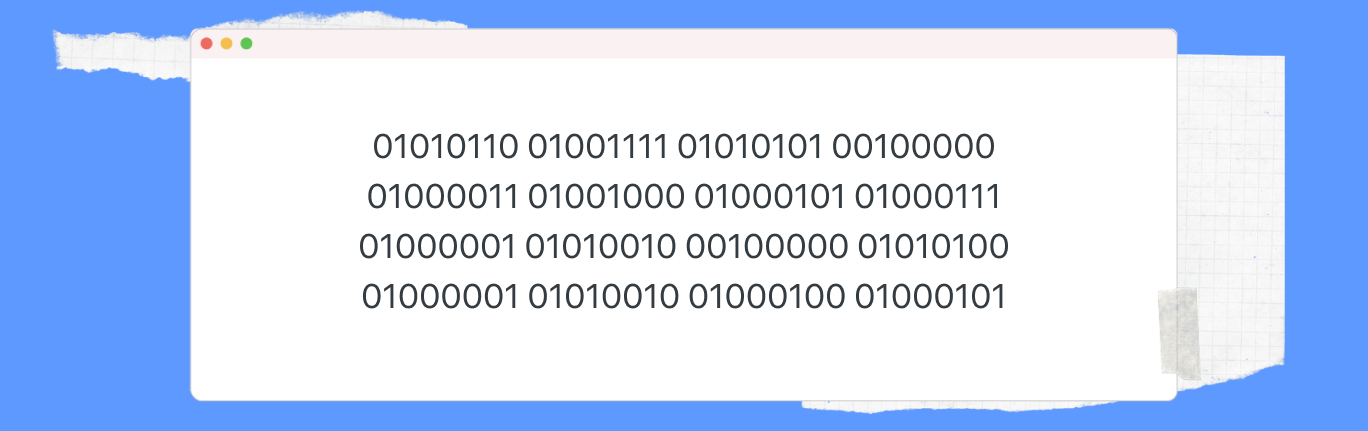

Suponhamos que queres enviar a mensagem VOU CHEGAR TARDE, que é nada mais nada menos do que uma

sequência de letras e espaços. O que vai acontecer é:

As letras e espaços de VOU CHEGAR TARDE são convertidas em binário, isto é, numa sequência de 0s e 1s;

Esse binário é por sua vez convertido em sinais elétricos;

Esses sinais elétricos são enviados ao outro telemóvel;

O outro telemóvel reconhece o binário enviado e mostra o texto no ecrã.

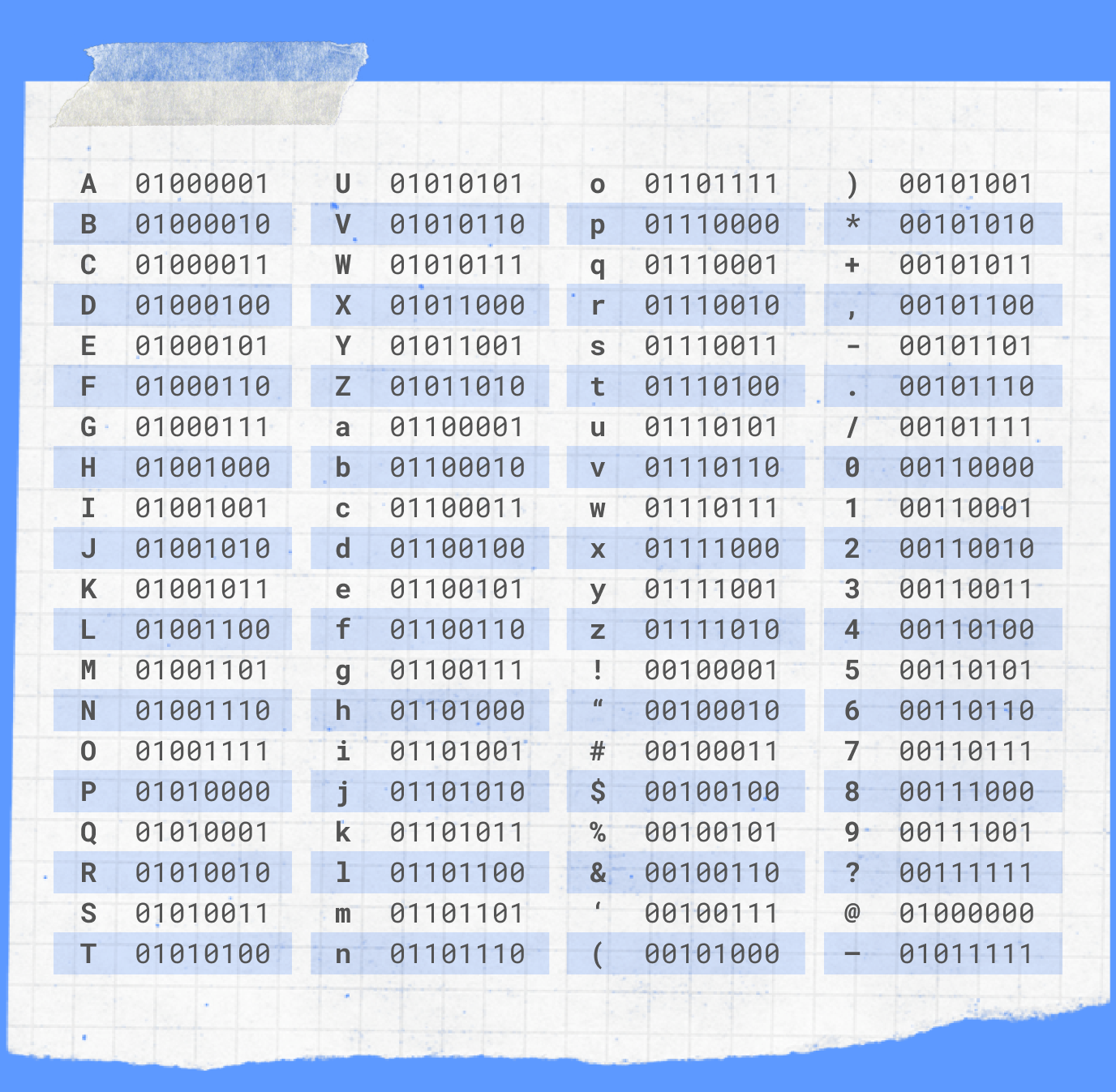

Mas como é que é feita a conversão de caracteres para 0s e 1s? Recorrendo à famosa tabela ASCII . Esta tabela associa a cada um dos caracteres (letras, números, sinais de pontuação...) uma sequência de 0s e 1s de comprimento 8. Por exemplo, à letra ‘A’ corresponde o código binário 01000001. Cada 0 e cada 1 é designado por bit, e uma sequência de 8 bits constitui um byte...

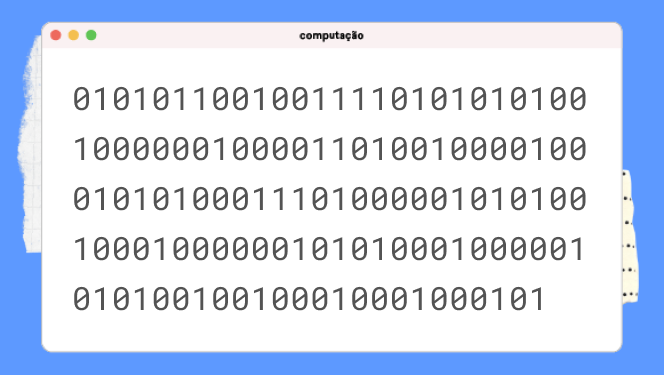

Com alguma paciência, após consultarmos a tabela ASCII, concluímos que o texto VOU CHEGAR TARDE é convertido em:

E é agora que a criptografia entra em ação. De modo a convertermos

a mensagem original numa mensagem completamente impercetível, vamos substituir alguns 0s da sequência acima por 1s

e vice-versa.

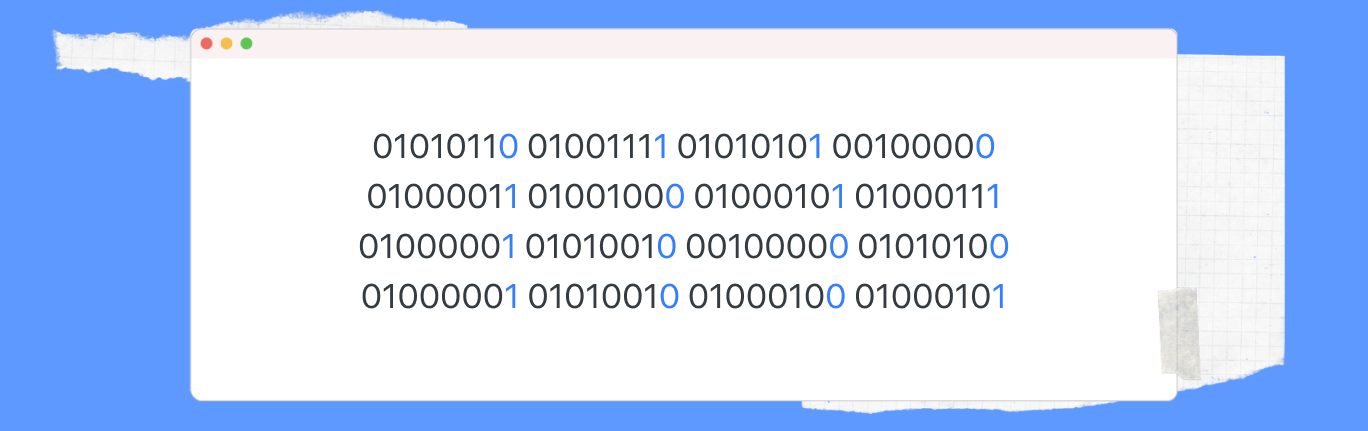

Primeiro, vamos partir essa sequência binária em pedacinhos de 8 bits:

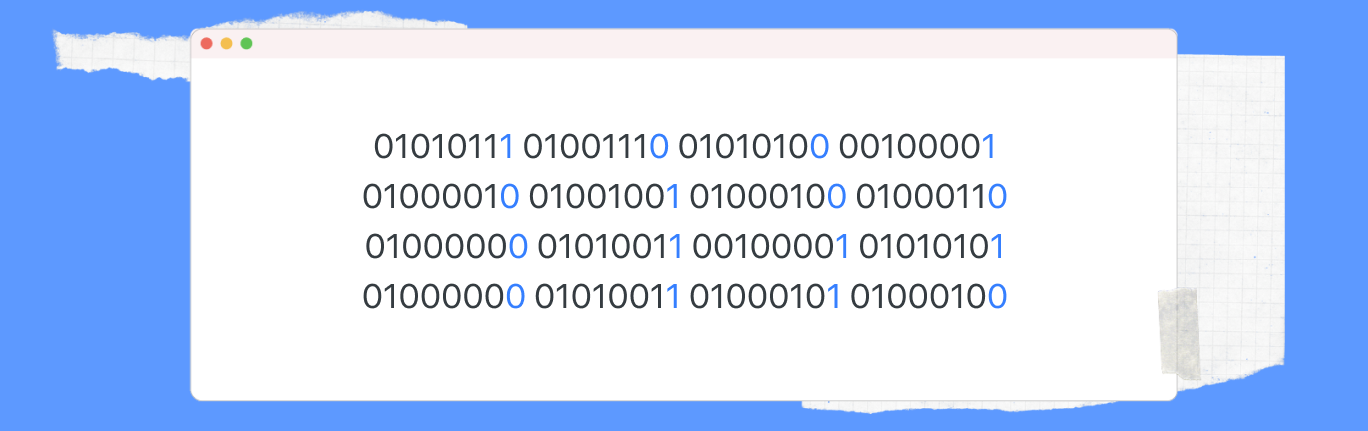

Depois, vamos trocar o bit (de 0 para 1 ou de 1 para 0) que surge na última posição de cada bloco, isto é:

... passa a...

Dizemos que, de 7 em 7 bits, ocorreu um bit flip,

porque “flip” em inglês

significa “trocar” e, por isso, um bit flip é um bit trocado: 0 passa a 1 e 1 passa

a 0.

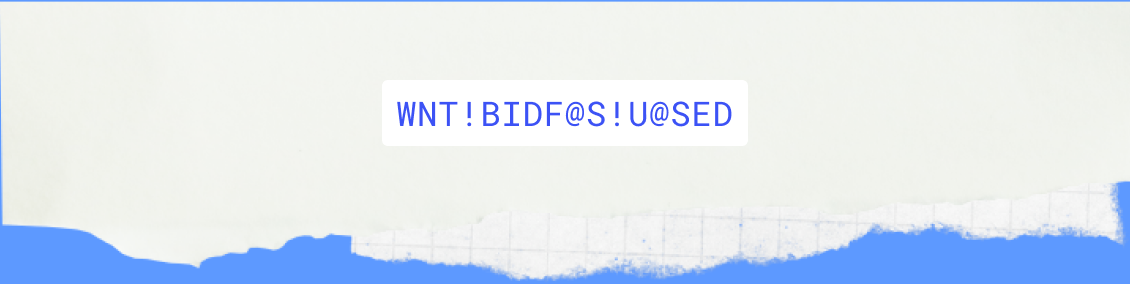

Agora, se consultarmos novamente a tabela ASCII, verificamos que esta sequência binária corresponde ao texto:

E de que modo é que isto nos ajuda? Imagina que um hacker

está a espiar a

linha de comunicação e a ler as tuas mensagens. Ao cifrarmos a mensagem

original VOU CHEGAR TARDE através do método bit flip, quando ela é

transmitida, já vai com os bits trocados. Logo, se o espião converter a

sequência de 0s e 1s que “vai pelo ar” para texto normal, ele vai obter a

mensagem WNT!BIDF@S!U@SED – não vai perceber nada!

Temos apenas de garantir que o recetor da nossa mensagem (e só ele!) sabe

que efetuámos um bit flip de 7 em 7 bits para que, quando a receber, possa

trocar esses bits de novo e recuperar a mensagem original.

Embora este exemplo seja muito simples e os métodos

criptográficos utilizados atualmente sejam muito, muito mais complexos, ele ilustra a ideia base que está por

detrás da privacidade e segurança nas comunicações eletrónicas.

Se não fosse a criptografia, as comunicações não seriam seguras, a tua vida privada ficaria em risco e

provavelmente serias roubado com frequência.

O pior mesmo seria um espião ter acesso às mensagens embaraçosas que envias à tua crush! Por isso,

agradece à

criptografia por não deixar que as tuas frases de engate caiam nas mãos erradas... 😜

Colaboração de Mano a Mano Graphic Design Club

[Às quintas-feiras, o PÚBLICO na Escola dá espaço às ciências da computação, numa parceria com a Ensico - Associação para o Ensino da Computação.]

«A criptografia acompanha-nos no nosso dia a dia»

Numa altura em que até cidades europeias são vítimas de infiltração

de hackers nos seus sistemas informáticos, deixando-as literalmente “apagadas” e completamente

paralisadas, é importante fazer chegar às pessoas informação adicional sobre uma área tão crucial e sensível como

a criptografia, contribuindo assim para a literacia digital e computacional da sociedade, uma das linhas de ação

da ENSICO.

O Eng. José Eduardo Pina Miranda é um reconhecido especialista em segurança de informação e criptografia; neste

vídeo ajuda-nos a entender um pouco melhor por que razão a área da criptografia assume uma importância vital nas

sociedades modernas.

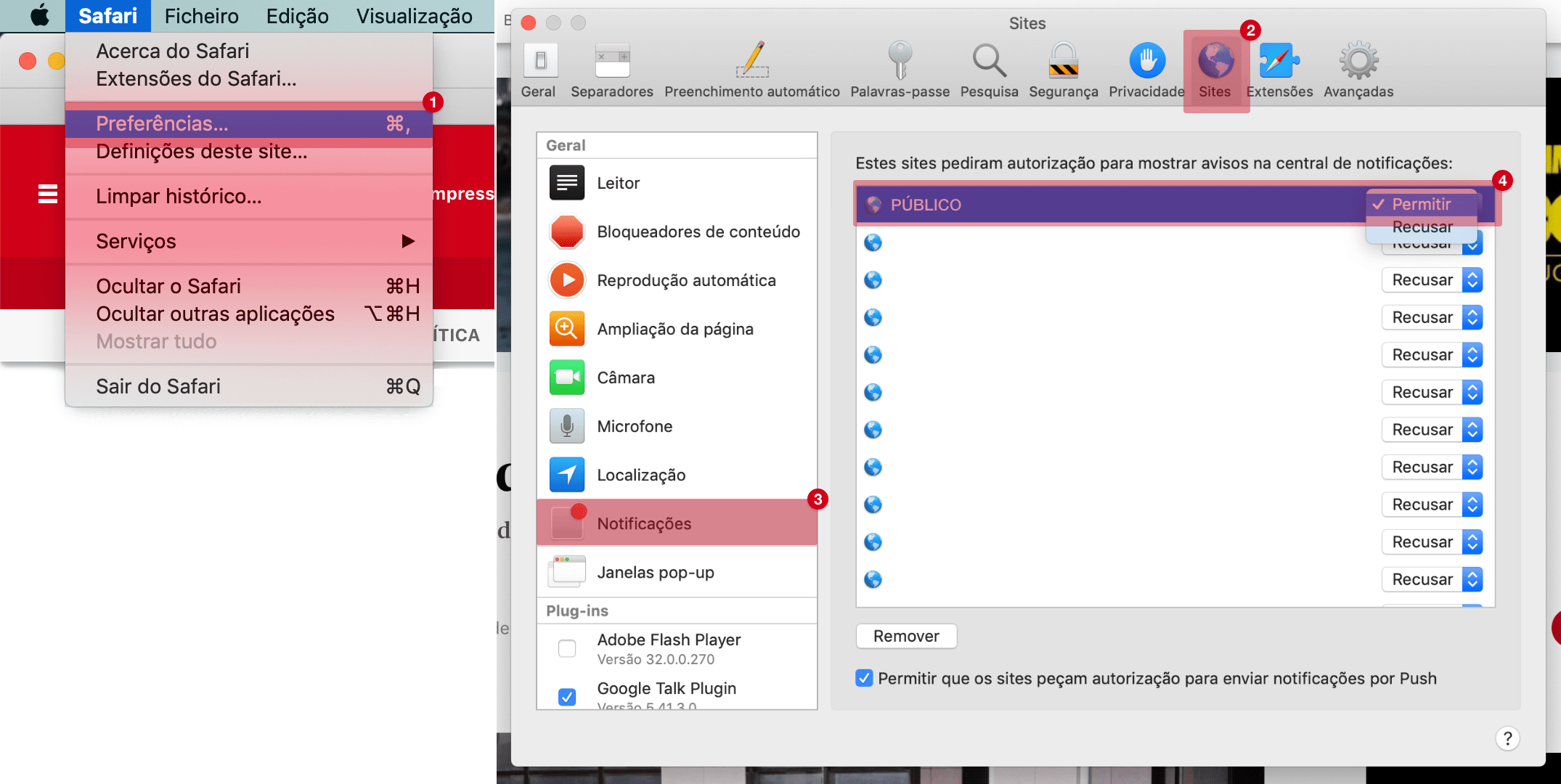

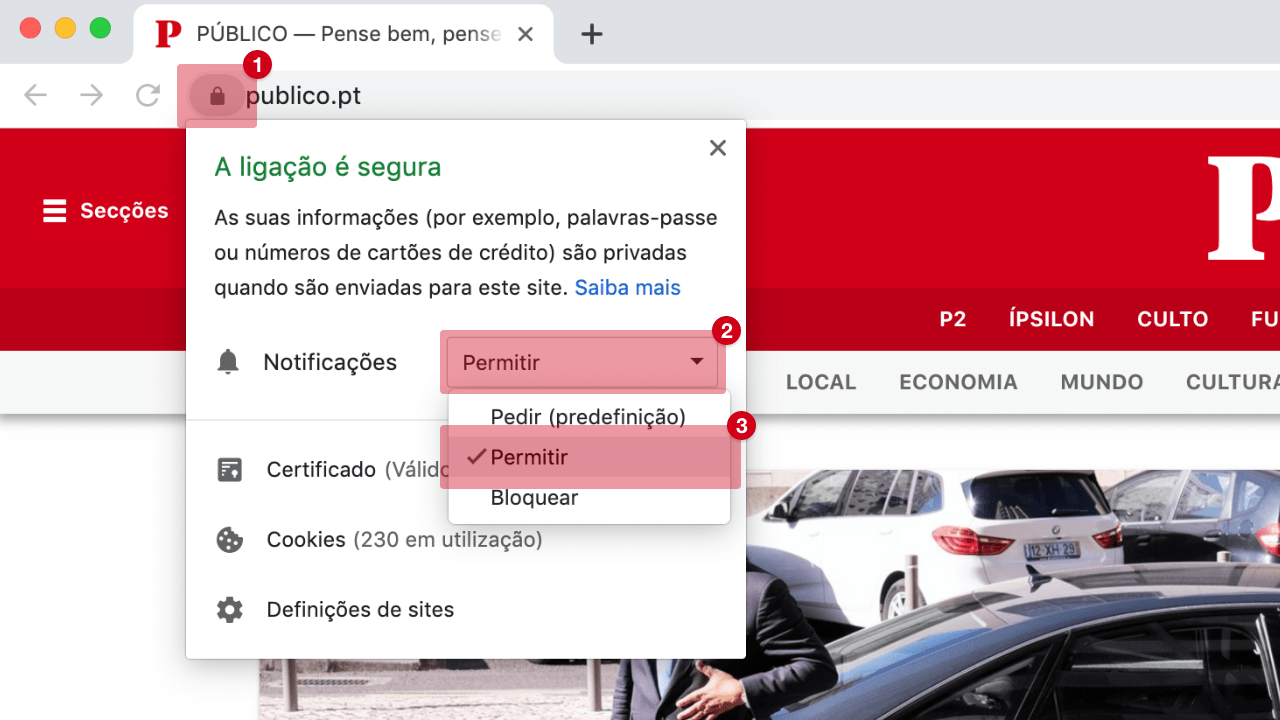

Gerir notificações

Estes são os autores e tópicos que escolheu seguir. Pode activar ou desactivar as notificações.

Gerir notificações

Receba notificações quando publicamos um texto deste autor ou sobre os temas deste artigo.

Estes são os autores e tópicos que escolheu seguir. Pode activar ou desactivar as notificações.

Notificações bloqueadas

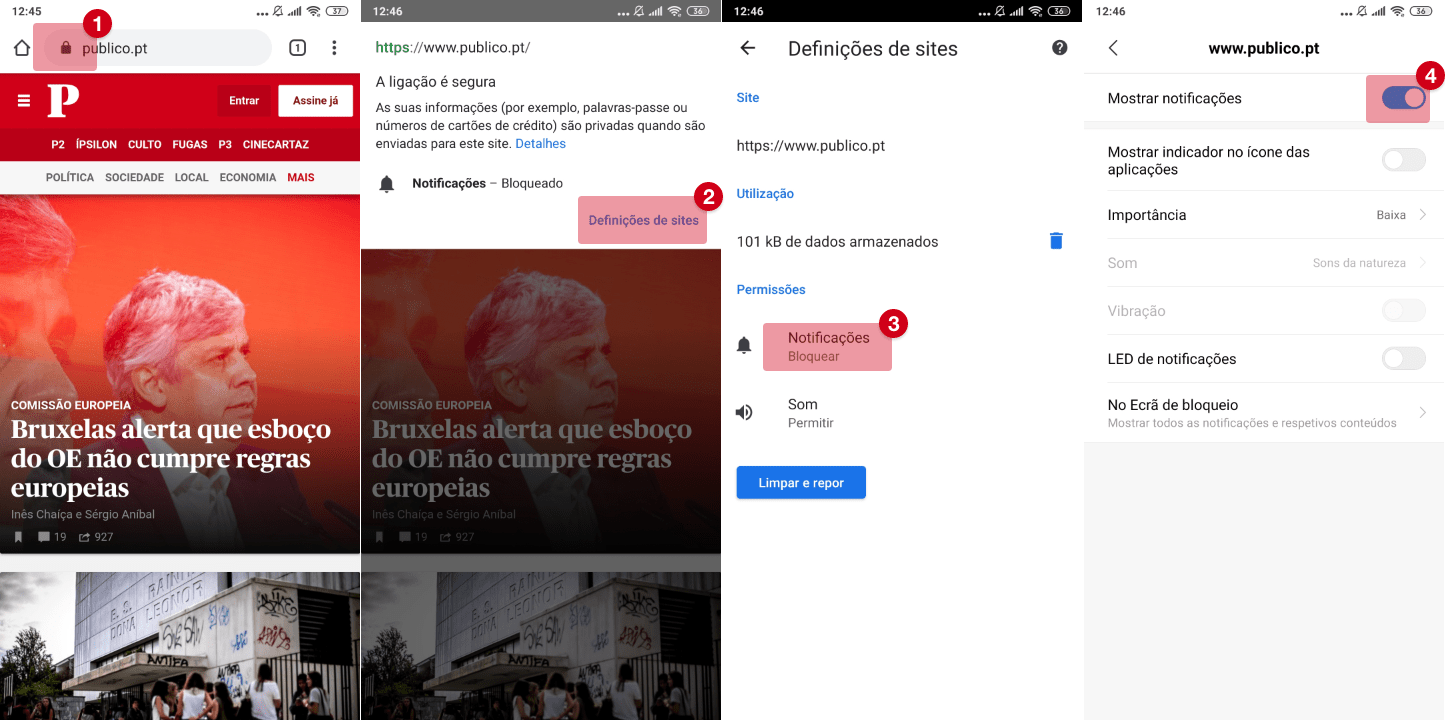

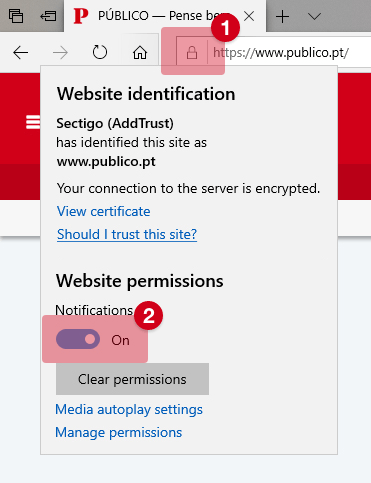

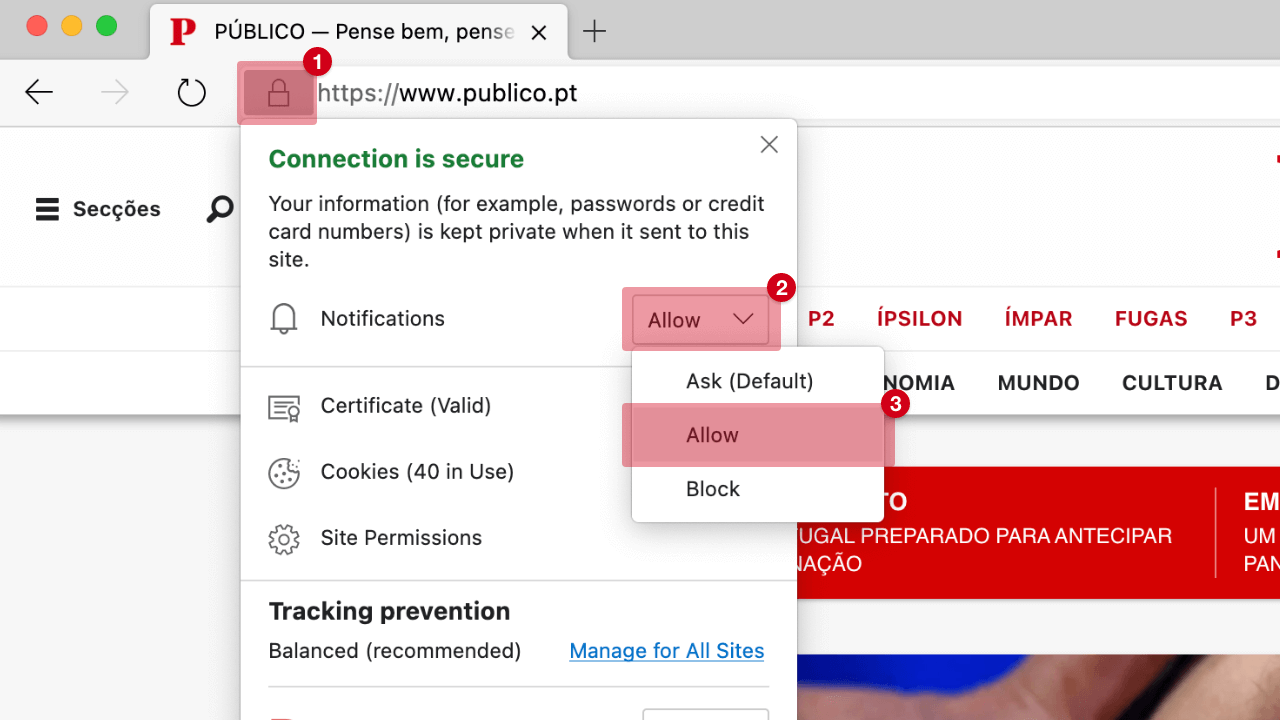

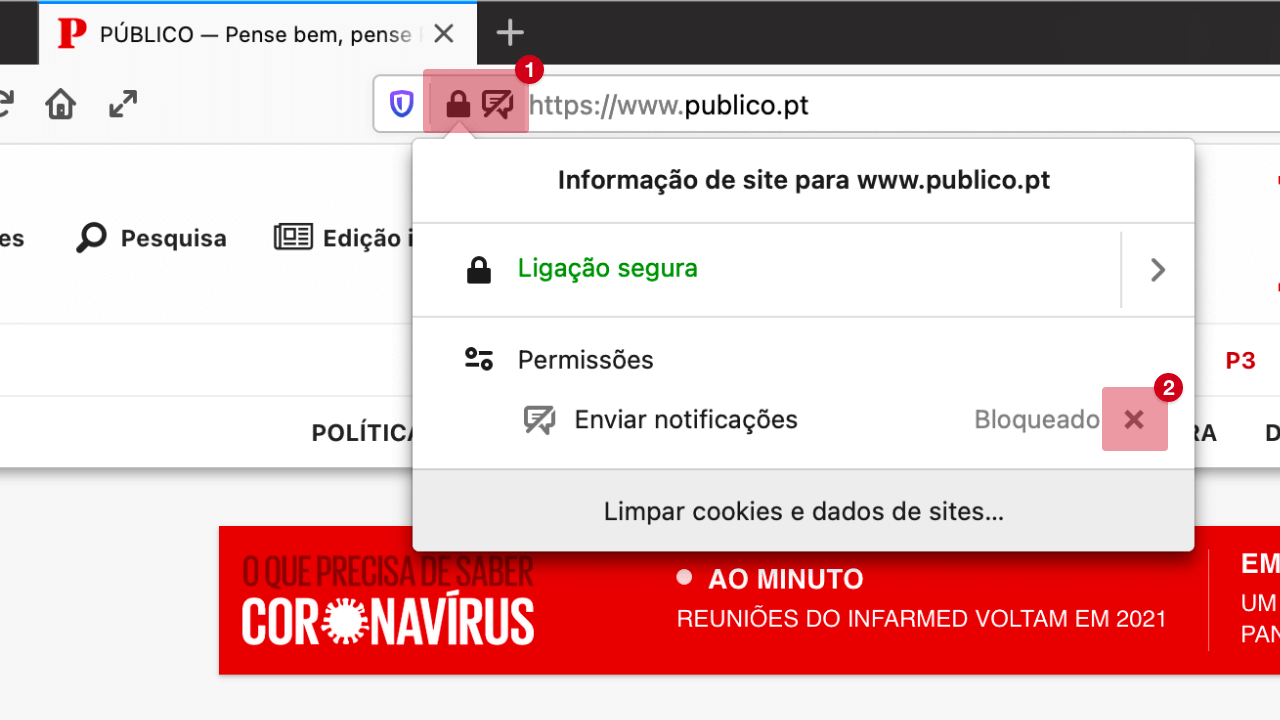

Para permitir notificações, siga as instruções: